从常见问题到全面配置 艾特信网络科技如何以加密软件构筑信息安全防线

在数字化转型日益深入的今天,企业核心数据与敏感文档的保护成为重中之重。加密软件作为网络与信息安全的关键基石,其选型、部署与维护直接关系到企业的核心竞争力与合规运营。本文将围绕加密软件的常见问题、核心要求及配置实践,并结合无锡艾特信网络科技有限公司(旗下拥有“艾特盾”、“艾特信”等品牌)在文件加密、文档管理系统及上网行为管理等领域的专业解决方案,系统阐述如何构建一体化的信息安全防护体系。

一、加密软件常见问题解析

企业在引入或使用加密软件过程中,常会遇到以下几类典型问题:

- 兼容性与稳定性问题:软件是否与现有操作系统、业务应用(如OA、ERP、设计软件)无缝兼容?是否会引发系统崩溃或性能下降?

- 用户体验与效率平衡:加密过程是否对员工日常操作造成明显干扰?如何在确保安全的维持甚至提升工作效率?

- 权限管理与内部威胁:如何实现细粒度的文档访问权限控制(如只读、编辑、打印、截屏限制)?如何防止授权用户有意或无意的数据泄露?

- 外部流转与协作安全:加密文件如何安全地发送给外部合作伙伴?能否实现对外发文件的打开次数、有效期等动态控制?

- 运维管理与成本:管理控制台是否集中、便捷?软件升级、策略调整是否复杂?总拥有成本(TCO)是否合理?

应对这些问题,需要加密软件提供商不仅具备深厚的技术功底,更需拥有丰富的行业实践和服务经验。

二、加密软件的核心要求

选择一款可靠的企业级加密软件,应满足以下关键要求:

- 透明加密与强制加密:对指定类型文件(如CAD图纸、源代码、财务文档)实现后台自动、强制加密,用户无感知,不影响合法操作习惯。

- 灵活的加密策略:支持按部门、职位、项目等多种维度制定差异化加密策略,实现精准防护。

- 严密的权限管理体系:集成身份认证与权限管理,实现“谁、在什么时间、对什么文件、进行何种操作”的全程审计与管控。

- 安全的外部协作机制:提供安全的文件外发解决方案,如生成受控的专用查看器,或通过云端授权方式实现对外发文件的远程控制。

- 完整的日志审计与追溯:记录所有文件操作日志,便于事后审计与责任追溯,满足等保、ISO27001等合规要求。

- 高可靠性与可扩展性:软件架构稳定,能够适应企业规模增长与组织架构变动。

三、加密软件的系统化配置实践

以艾特信网络科技的解决方案为例,一个完整的加密防护体系配置通常遵循以下步骤:

- 需求调研与策略规划:艾特信团队会深入企业,了解其数据资产分布、业务流程和潜在风险点,协助规划分阶段、分部门的加密策略。

- 部署与集成:部署“艾特盾”等核心加密客户端及中央管理服务器,并与企业现有AD域、OA系统等进行集成,实现用户身份的统一管理。

- 策略精细化配置:在管理控制台中,配置文件加密范围(如特定目录、文件后缀)、用户/组权限(读写、复制、打印、截屏控制)、以及外发策略(邮件、移动存储设备管控)。

- 文档管理系统融合:将加密能力与艾特信文档管理系统深度结合,实现加密文档的集中存储、版本控制、在线协作与安全分享,形成闭环管理。

- 上网行为管理联动:通过艾特信上网行为管理产品,监控并阻断通过网页邮件、网盘、即时通讯等可能的数据泄露渠道,与本地加密形成“端+网”协同防御。

- 培训、试运行与全面推广:对管理员和终端用户进行分层培训,在试点部门试运行并优化策略,最后平滑推广至全公司。

- 持续运维与优化:提供持续的技术支持,根据业务变化和威胁演进,动态调整安全策略。

四、艾特信网络科技的一体化安全价值

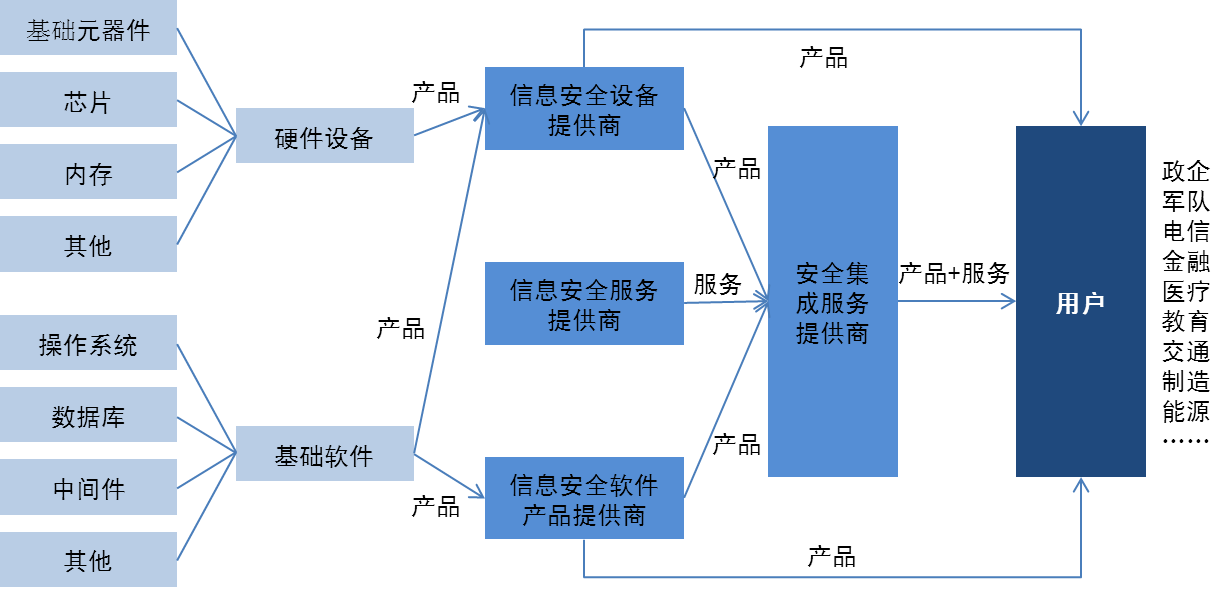

无锡艾特信网络科技有限公司专注于网络与信息安全软件开发,其产品线覆盖了从数据产生、存储、使用、流转到输出的全生命周期。

- “艾特盾”文件加密软件:提供核心的透明加密能力,是保护静态数据的坚实盾牌。

- 文档管理系统:在加密基础上,赋予企业有序、高效、可控的文档协作与管理能力。

- 上网行为管理:从网络边界管控数据流出,弥补终端加密的潜在盲点。

这三者并非孤立存在,而是通过艾特信统一的管控平台有机整合,为企业构建了“终端数据不落地、网络出口可管控、核心文档全加密”的立体化防护体系。这种一体化的思路,正是解决当前企业面临的碎片化安全挑战、降低管理复杂度、提升整体安全效能的关键。

###

加密软件的选择与部署是一项系统性工程。企业应从解决实际痛点出发,明确安全需求,选择像艾特信网络科技这样能够提供从核心加密到协同管理再到边界管控完整解决方案的合作伙伴。通过科学的配置与持续的运维,方能将加密技术真正转化为保障企业数字资产安全、支撑业务稳健发展的核心能力,在激烈的市场竞争中筑牢自身的信息安全防线。

如若转载,请注明出处:http://www.yuankongsi.com/product/64.html

更新时间:2026-05-26 11:08:32